"Carbanak" Cyber-Bankräuber wildern mit zielgerichteten E-Mail-Attacken im Banken- und Finanzsektor

Von ESET Deutschland

Jena, 10. September 2015 – Der europäische Security-Software-Hersteller ESET registriert eine zunehmende Anzahl zielgerichteter Angriffe auf Unternehmen des Finanzsektors. Möglicher Urheber sind die so genannten "Carbanak" Cyber-Bankräuber. Sie hatten Ende letzten Jahres für Aufsehen gesorgt, als sie in den USA eine Milliarde US-Dollar erbeuteten. Zwar zeigen aktuelle Forschungsergebnisse, dass der Fokus der Gangster derzeit noch auf den Vereinigten Staaten liegt. Jedoch nehmen die Aktivitäten in anderen Regionen deutlich zu – so auch in Europa. Ziel sind dabei vor allem Banken und andere Finanzinstitute.

Jena, 10. September 2015 – Der europäische Security-Software-Hersteller ESET registriert eine zunehmende Anzahl zielgerichteter Angriffe auf Unternehmen des Finanzsektors. Möglicher Urheber sind die so genannten "Carbanak" Cyber-Bankräuber. Sie hatten Ende letzten Jahres für Aufsehen gesorgt, als sie in den USA eine Milliarde US-Dollar erbeuteten. Zwar zeigen aktuelle Forschungsergebnisse, dass der Fokus der Gangster derzeit noch auf den Vereinigten Staaten liegt. Jedoch nehmen die Aktivitäten in anderen Regionen deutlich zu – so auch in Europa. Ziel sind dabei vor allem Banken und andere Finanzinstitute.

Die Kriminellen setzen in ihren Operationen auf zielgerichtete "Spear Phishing"-Attacken. Mitarbeiter von Banken werden dazu verleitet, Malware durch unbewusstes Öffnen schadhafter Dateianhänge in die Unternehmensnetzwerke einzuschleusen. Diese Schadsoftware öffnet den Angreifern dann Tür und Tor und ermöglicht ihnen den Zugang zu sensiblen Daten wie etwa Kreditkarteninformationen.

ESET registriert Attacke auf US-Spielbanken in Las Vegas

Es war Ende August, als die Scanner der Antivirus- und Malware-Labors von ESET heftig ausschlugen: Gemeldet wurde ein Angriff auf eine Spielbank in den USA. Der hierfür genutzte Infizierungsvektor war mit großer Wahrscheinlichkeit eine Spear-Phishing-E-Mail mit schädlichem Anhang, der einen RTF-Exploit oder eine .SCR-Datei beinhaltete. Damit versuchten die Angreifer, die Server zu kompromittieren, die für den Zahlungsvorgang innerhalb der Spielbank eingesetzt werden.

Als Backdoor nutzten die Gangster bislang zumeist die Open Source Software "Tiny Metepreter" – in diesem Fall modifiziert durch einen Mechanismus zur Prozess-Injektion in die Datei "svchost.exe". Die "Tiny Meterpreter"-Backdoor schleuste wiederum zwei verschiedene Malware-Familien in die Systeme der Spielbank ein:

• Win32/Spy.Sekur – eine Malware, die oft von der Carbanak-Gang eingesetzt wird

• Win32/Wemosis – eine RAM Scraper Backdoor für Kassensysteme (PoS-Systeme)

Ziel des Angriffs waren die Kassensysteme der Spielbank, genauer: die Kreditkarteninformationen im Arbeitsspeicher der Systeme. Mit Win32/Wemosis ist darüber hinaus auch die Fernsteuerung der PoS-Systeme möglich. Beide ausführbaren Programme wurden mit dem gleichen Zertifikat digital signiert (siehe BILD1 im Anhang der Pressemeldung). Und beide finden sich auch in der dritten Malware-Familie wieder, die ebenfalls von der Gang genutzt wurde: Win32/Spy.Agent.ORM.

Win32/Spy.Agent.ORM (auch bekannt als Win32/Toshliph) ist ein Trojaner, den die Carbanak-Gruppe als First-Stage-Payload nutzt. Win32/Spy.Agent.ORM ist eine kleine, simple Backdoor, durch die sich die Angreifer Zugang zu den Systemen ihrer Opfer verschaffen. Nach der Ausführung verbindet sich der Trojaner mit einem Command & Control-Server und erhält von diesem Befehle, Screenshots zu machen, laufende Prozesse aufzuzählen und Informationen über das System sowie die Kampagnen-ID zu sammeln. Anhand dieser Informationen können die Drahtzieher erkennen, ob der infizierte Computer nützlich ist.

Deutschland im Visier

Neben Spielbanken attackierten die Gangster in den USA auch Hotels. Die Angriffe konzentrierten sich dabei auf die Bundesstaaten Nevada, Kalifornien und New York. Außerhalb der USA registrieren die ESET Labors insbesondere in Deutschland und den Vereinigten Arabischen Emiraten die typische Malware, die von der Carbanak-Gruppe genutzt wird. Alarmierend ist, dass die Tendenz bei diesen Attacken deutlich ansteigt.

Angriffe auch in Russland

ESET registrierte zudem zahlreiche Angriffsversuche gegen russische und ukrainische Unternehmen – mit deutlichen Parallelen zu der Spielbank-Attacke in den USA. Hierbei wurden Spear-Phishing-E-Mails eingesetzt, die schädliche Anhänge mit .SCR-Dateien oder RTF-Exploits enthielten.

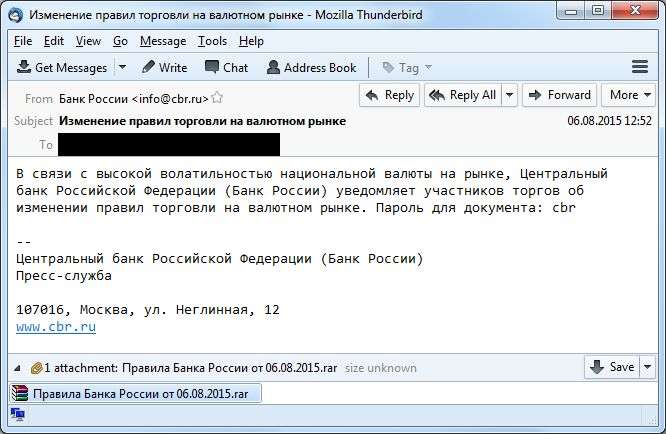

Das beigefügte Bild zeigt eine solche russische Spear-Phishing-Mail. Sinngemäß steht hier:

"Aufgrund der hohen Volatilität des Rubel-Wechselkurses sendet die Zentralbank der Russischen Föderation Regeln für den Handel auf dem Währungsmarkt. Passwort für das Dokument: cbr."

Alle Anhänge wurden mit Icons des Adobe Acrobat Reader oder Microsoft Office getarnt und enthielten ein passwortgeschütztes Archiv mit einer .SCR-Datei. In anderen Fällen nutzten die Angreifer RTF-Dateien mit verschiedenen Exploits einschließlich eines Exploits, der eine erst im Juni 2015 gefixte Schwachstelle in Microsoft Office ausnutzt (Sicherheitslücke "CVE-2015-1770", wird mit Update MS15-059 gepatcht).

Geringe Fallzahl – bei erfolgreicher Attacke aber großer Schaden

Die Angreifer gehen extrem zielgerichtet vor, was die absolute Zahl an Opfern vergleichweise niedrig hält. An ihrer Gefährlichkeit ändert das nichts. ESET rät daher einmal mehr dazu, beim Öffnen von Dateianhängen stets vorsichtig zu sein. Um ein höchstes Maß an Sicherheit zu gewährleisten, empfiehlt sich der Einsatz einer aktuellen Security-Software – sowohl privat als auch an verschiedensten Punkten von Unternehmensnetzwerken.

ESET gibt auf seinem Security-Blog WeLiveSecurity weitere Einblicke in Details der genutzten Malware – dazu zählen Zertifikate, IP-Adressen der C&C-Server sowie Hash-Werte der schadhaften Dateien.

Kommentare

Pressemitteilungstext: 760 Wörter, 5995 Zeichen. Artikel reklamieren

Tragen Sie jetzt Ihre kostenlose Pressemitteilung ein!

X

X