Nur intensive Tests von Komponenten und Gesamtsystem können erfolgreiche Angriffe verhindern

Die Idee vom Connected Car ist nicht neu - schon in den 79er Jahren des vergangenen Jahrhunderts diente es James Bond in einer Vielzahl von Filmen, und zumindest Night Rider Fans erinnern sich an das intelligenten Auto

Die Vorteile von Connected-Car-Technologien sind nicht nur praktisch, sondern werden vom Kunden in modernen Fahrzeugen auch erwartet. Doch so wie die Komplexität und Integration von Fahrzeugsystemen zunimmt, so tun dies auch Anzahl und Schwere der Sicherheitsbedrohungen.

Untersuchungen haben gezeigt, dass Hacker und "Hacktivisten" schwere Angriffe auf Automobile durchführen können. Automotive Ethernet und TCP/IP sind Hackern vertraut und erhöhen daher das Angriffsrisiko. Es genügt ein kurzer Blick auf die öffentlich verfügbaren Daten in der National Vulnerability Database (NVD) oder der Common Vulnerabilities and Exposures (CVE) Datenbank, um das Ausmaß der Bedrohungen zu verstehen. Hinzu kommt, dass die Mobilität die potentielle Anzahl von Angriffsvektoren noch erhöht. Ein modernes Auto kommuniziert mit unterschiedlichsten Netzwerken (Mobilfunk, V2V / V2I / V2X, Bluetooth, WLAN, Automotive-Ethernet), von denen jedes für einen Angriff verwendet werden kann.

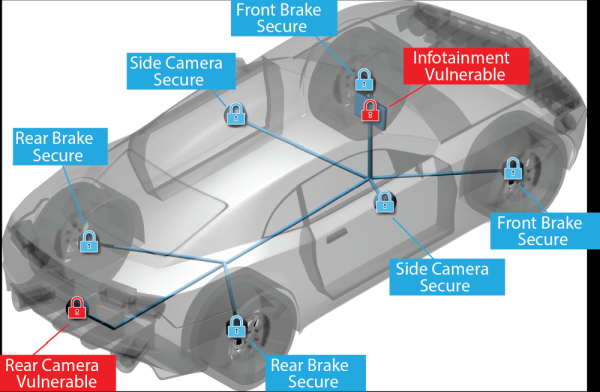

Vernetzte Fahrzeugelektronik bietet Schwachstellen für das Gesamtsystem durch vergleichsweise unkritische Komponenten die zum Einfalltor werden. © Ixia

Automotive-Software kann nicht so einfach aufgerüstet werden wie klassische IT-Systeme, so dass es schwieriger ist, einen Exploit einer Schwachstelle zu verhindern, sobald diese "in the wild" ist. Zusätzlich kann der Angreifer physischen Zugang zum Fahrzeug haben und so die integrierten Schutzmechanismen der mobilen Netze aushebeln.

Es ist allgemein anerkannt, dass die Sicherheit einen mehrschichtigen Ansatz so erfordert, so dass das System geschützt bleibt, selbst wenn eine Schicht beeinträchtigt wird. Um dies zu gewährleisten, muss jede dieser Schichten intensiv auf ihre Sicherheit getestet werden. Das System muss so ausgelegt sein, dass im Falle einer Sicherheitsverletzung gewährleistet ist, dass alle Subsysteme- vor allem die sicherheitsrelevanten - ihre Widerstandsfähigkeit gegenüber Angriffen bewahren. So darf eine DoS-Attacke (Denial of Service) unter keinen Umständen die Bremsen des Fahrzeugs beeinträchtigen.

Die Prüfung auf bekannte Schwachstellen

Die CVE-Datenbank von MITRE listet gängige, öffentlich bekannte Schwachstellen. Sie wird von praktisch allen Sicherheitsunternehmen verwendet. Einige dieser Schwachstellen sind spezifisch für eine Plattform, ein Betriebssystem, eine Anwendung oder ein System, aber einige sind generisch und können jedes System betreffen. Derzeit umfasst die Datenbank über 50.000 Einträge. Die Verwendung von CVE wurde von der Internationalen Fernmeldeunion (ITU) und anderen Standardisierungsgremien genormt.

Einige Hersteller bieten Tools, die ein Gerät oder System gegen bekannte Sicherheitslücken testen. Diese Werkzeuge unterscheiden sich in ihren Ansätzen und ihrem Funktionsumfang. Für jede Schwachstelle können solche Werkzeuge Tests implementieren, die die Verwundbarkeit in ähnlicher Weise auszunutzen versuchen, wie ein Hacker es tun würde, um in ein System einzudringen, es lahmzulegen oder zu manipulieren. Die Autohersteller müssen möglicherweise einige dieser Werkzeuge für den Einsatz in Verbindung mit dem Connected Car modifizieren. So haben Fahrzeugnetze in der Regel einige statische, vorkonfigurierte Parameter, wo IT-Netze diese Parameter aushandeln oder Discovery-Mechanismen verwenden.

Zudem müssen Autohersteller jede einzelne Systemkomponente intensiv testen, von der Netzwerk-Infrastruktur, über Gateways bis hin zu Betriebssystemen. Es genügt nicht, das System als Ganzes zu testen, da dies das Prinzip eines mehrschichtigen Sicherheitskonzepts verletzen würde. Eine holistische Sicherheitsbetrachtung vom fahrzeuginternen Netz über das mobile Netzwerk bis hin zur Backend-Infrastruktur wird immer wichtiger.

Unbekannte Schwachstellen entdecken

Bekannte Sicherheitsbedrohungen sind für Hacker nur die niedrig hängenden Trauben. Mit ein bisschen mehr Anstrengung und einer ausgeprägten Findigkeit versuchen sie immer wieder, neue und noch unbekannte Schwachstellen zu entdecken. Und dass man solche Exploits auch nutzen kann, um kritische Fahrzeugsysteme zu manipulieren, haben verschiedene Tests von White Hat Hackern öffentlichkeitswirksam gezeigt.

Eine solide Architektur, klares Design und umfassende Prüfmethoden bilden eine gute erste Verteidigungslinie gegen unbekannte Schwachstellen, aber auch die beste Kontrolle wird nicht alle Schwachstellen finden. Es wird geschätzt, dass auf etwa alle 1000 Zeilen eines gut geschriebenen Codes eine Verwundbarkeit kommt. Und selbst wenn eine Exploit nicht erfolgreich ist, kann er doch Auswirkungen auf einzelne Komponenten haben:

- Erhöhung von Netzwerkverkehr oder Anzahl der Funktionsaufrufe

- Anstieg der Reaktionszeit

- Eine Verschlechterung der Fähigkeit, mit externen Geräten zu kommunizieren

- Höherer Speicherverbrauch

Es ist wichtig, alle Schichten und Komponenten in dem System zu überprüfen, um ihre Stabilität und Widerstandsfähigkeit unter solchen Bedingungen zu beurteilen.

Komplexe Softwaresysteme wie in heutigen Autos sind anfällig für Angriffe. Autohersteller und ihre Zulieferer müssen die Automobil-Sicherheit zum einen ganzheitlich betrachten, zum anderen aber auch jede einzelne Komponente ausführlich testen, um stabile und belastbare Systeme zu gewährleisten.

Um Stabilität und Widerstandsfähigkeit zu testen, werden mehrere Methoden verwendet:

- Stresstest wird verwendet, um Komponenten über den Normalbetrieb hinaus zu belasten und zu beobachten, wie das System unter solchen Bedingungen reagiert

- Resiliency Prüfung wird eingesetzt, um den Betrieb unter verschlechterten oder Fehlerbedingungen zu validieren (etwa bei einem Sensorausfall)

- Impairment-Tests dienen dazu, die Performance bei gestörter Kommunikation zu überprüfen, (typischerweise mit verzögerten, fallengelassenen und fehlerhaften Paketen)

- Funktions- und Leistungstests validieren Sicherheitskomponenten unter normalen Verkehrs- und unter Angriffsbedingungen (da Angriffsbedingungen ein Teil der "normalen" Tests von Sicherheitskomponenten sein sollten).

In einer 2014 veröffentlichten Umfrage von McKinsey zeigten sich 54% aller Teilnehmer überzeugt, dass jemand ihr Fahrzeug hacken könnte. 37% gaben an, dass ein Connected Car aus Gründen des Datenschutzes und der Datensicherheit für sie derzeit kein Thema sei. Während der Datenschutz in erster Linie ein politisches und damit langfristiges Thema ist, können die Hersteller im Bereich der Sicherheit schon sehr viel tun, um solche Bedenken zu zerstreuen. Umfassende Tests aller Komponenten und Systeme sind dabei unverzichtbar.

Keith Bromley ist Senior Manager, Solutions Marketing, bei Ixia, einem Hersteller von Application Performance und Security Resilience Lösungen zur Validierung, Absicherung und Optimierung von Netzwerken und Komponenten.

Kommentare

Pressemitteilungstext: 874 Wörter, 7208 Zeichen. Artikel reklamieren

Tragen Sie jetzt Ihre kostenlose Pressemitteilung ein!

X

X